La seguridad de iOS y Android, de nuevo en entredicho

LA REVISTA

Tanto el sistema iOS (Apple) como Android han visto como su capacidad de asegurar la confidencialidad de los datos guardados en cada terminal por sus clientes no es fiable

En la últimas semanas han aparecido varias noticias poniendo de manifiesto la vulnerabilidad de los dispositivos móviles, aún tras el esfuerzo de las compañías en aumentar los sistemas de control de entrada y salida de datos y de distribución de contenidos.

Tanto el sistema iOS (Apple) como Android han visto como su capacidad de asegurar la confidencialidad de los datos guardados en cada terminal por sus clientes no es fiable, y muchas han sido las causas para que una vez más la seguridad de los datos personales de los usuarios vuelvan a ser una prioridad para las compañías y fabricantes.

El caso de iOS ha sido realmente grave, ya que la vulnerabilidad no ha dependido del usuario y una mala gestión en el uso del terminal o la instalación de aplicaciones de orígenes desconocidos, sino que ha estado en la propia App Store, que ha visto cómo varias aplicaciones potencialmente dañinas han pasado sin problemas los controles de calidad y seguridad de la tienda para poder distribuirse de manera oficial. Este "malware" (software dañino) ha podido adentrarse en el interior de la App Store durante meses.

En un momento en el que los usuarios pagan por terminales "premium" grandes cantidades de dinero la seguridad es algo primordial.

Desde los sistemas de comprobación de software hasta los avanzados métodos de cifrado de datos internos la capacidad de los terminales para garantizar la integridad de sus contenidos ha aumentado en los últimos años, pero sigue sin ser suficiente. La importancia de proteger los datos personales, desde el propio número de teléfono hasta claves y contraseñas de acceso a páginas web y cuentas bancarias, es primordial en la era de los terminales móviles.

Los fabricantes son cada vez más conscientes de este problema, pero una solución definitiva desde la parte física del terminal es prácticamente imposible. Es aquí donde entra la responsabilidad de Google (responsable de Android) yApple (iOS) de ofrecer las máximas garantías posibles en la preparación e implementación de aplicaciones que sin limitar la libertad de tráfico de datos sí avisen al usuario de determinadas rutinas y programas que pueden llegar a afectar a la seguridad de sus datos.

Contenido patrocinado

También te puede interesar

LA REVISTA

La playlist de... Abril

LA REVISTA

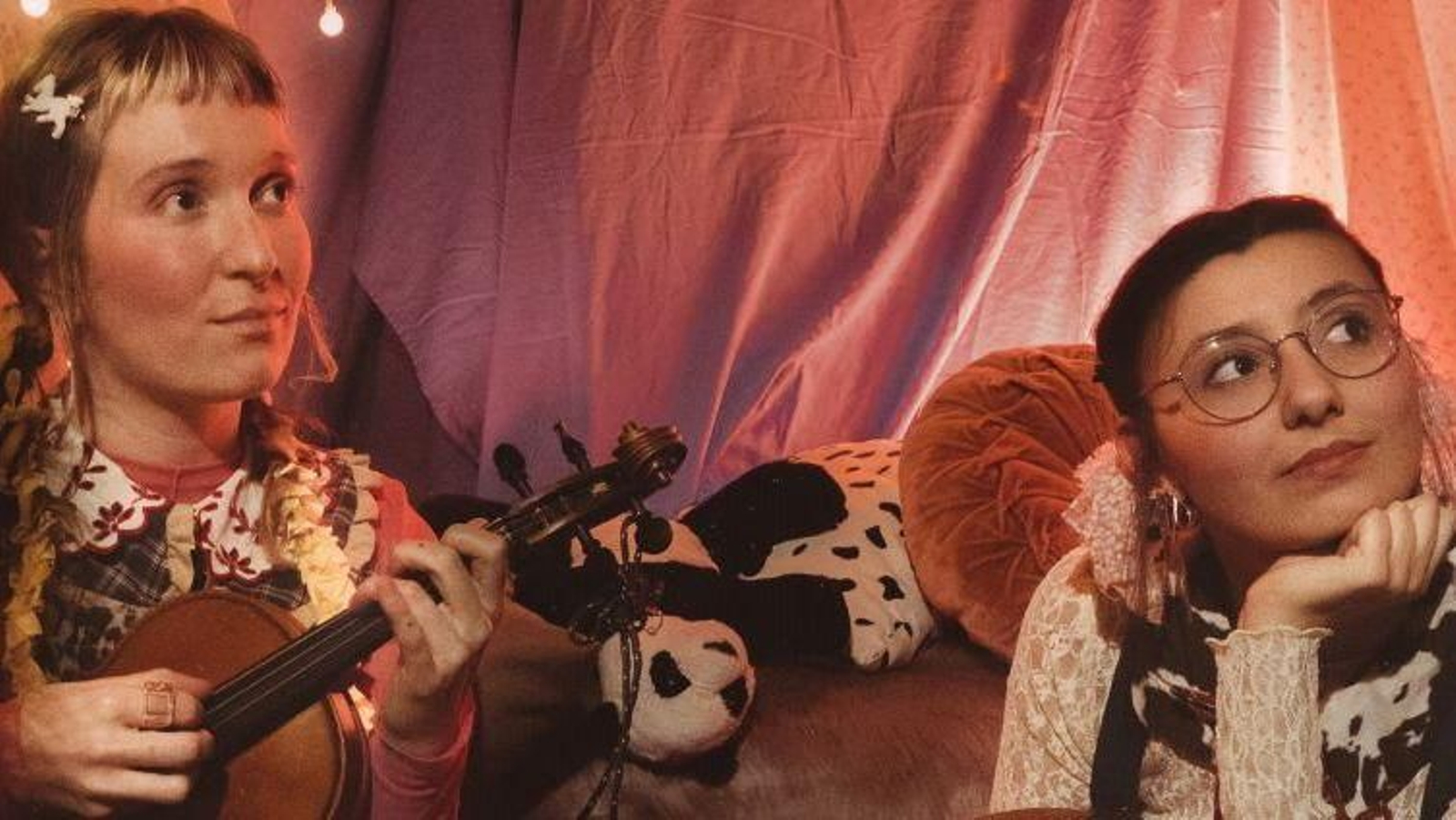

Folklore e modernismo con Abril

LA REVISTA

La playlist de... Fillas de Cassandra

Lo último

ORÁCULO DAS BURGAS

Horóscopo del día: viernes, 8 de mayo

PRESUPUESTO PÚBLICO

El Gobierno desvió otros 8.500 millones de la UE a pensiones

RETORNO A LA POLÍTICA

Sémper apuesta por gobernar en solitario y “traer la calma”

CAMPAÑA ELECTORAL EN ANDALUCÍA

Moreno ve ilegal la “prioridad nacional” que plantean en Vox