El secuestro de datos online aumento durante el verano

CONECTAD@S

Los ciberestafadores han aprovechado el caos generado por CrowdStrike a mediados de julio para robar información de cuentas personales y bases de información de todo el mundo.

El índice global de amenazas digitales, elaborado por la compañía de ciberseguridad Check Point Software, pone de actualidad en sus datos del mes de julio un cambio significativo en el panorama del ransomware como servicio, es decir, en el robo de datos personales o industriales de bases de datos online y el posterior chantaje económico al que se ven sometidos tanto empresas como usuarios para recuperarlos.

A pesar de una caída significativa en junio, el malware (programa informático malicioso) LockBit resurgió con fuerza el mes pasado para convertirse en el segundo grupo de ransomware más prevalente, mientras que el microprograma RansomHub ha conservado el primer puesto. Mientras tanto, los investigadores han identificado tanto una campaña que distribuía el malware Remcos a raíz de un problema de actualización de CrowdStrike, como una serie de nuevas tácticas de FakeUpdates, que han vuelto a ocupar el primer puesto este mes.

Sin embargo, el gran problema surgió con el fallo a nivel mundial de CrowdStrike Falcon para Windows, que ha llevado a los ciberdelincuentes a distribuir un archivo ZIP malicioso llamado “crowdstrike-hotfix.zip”, un archivo que contenía el ejecutable HijackLoader, uno de los más peligrosos a la hora de secuestrar datos personales. La campaña se dirigía a empresas que utilizaban instrucciones en español e implicaba la creación de dominios falsos para ataques de phishing.

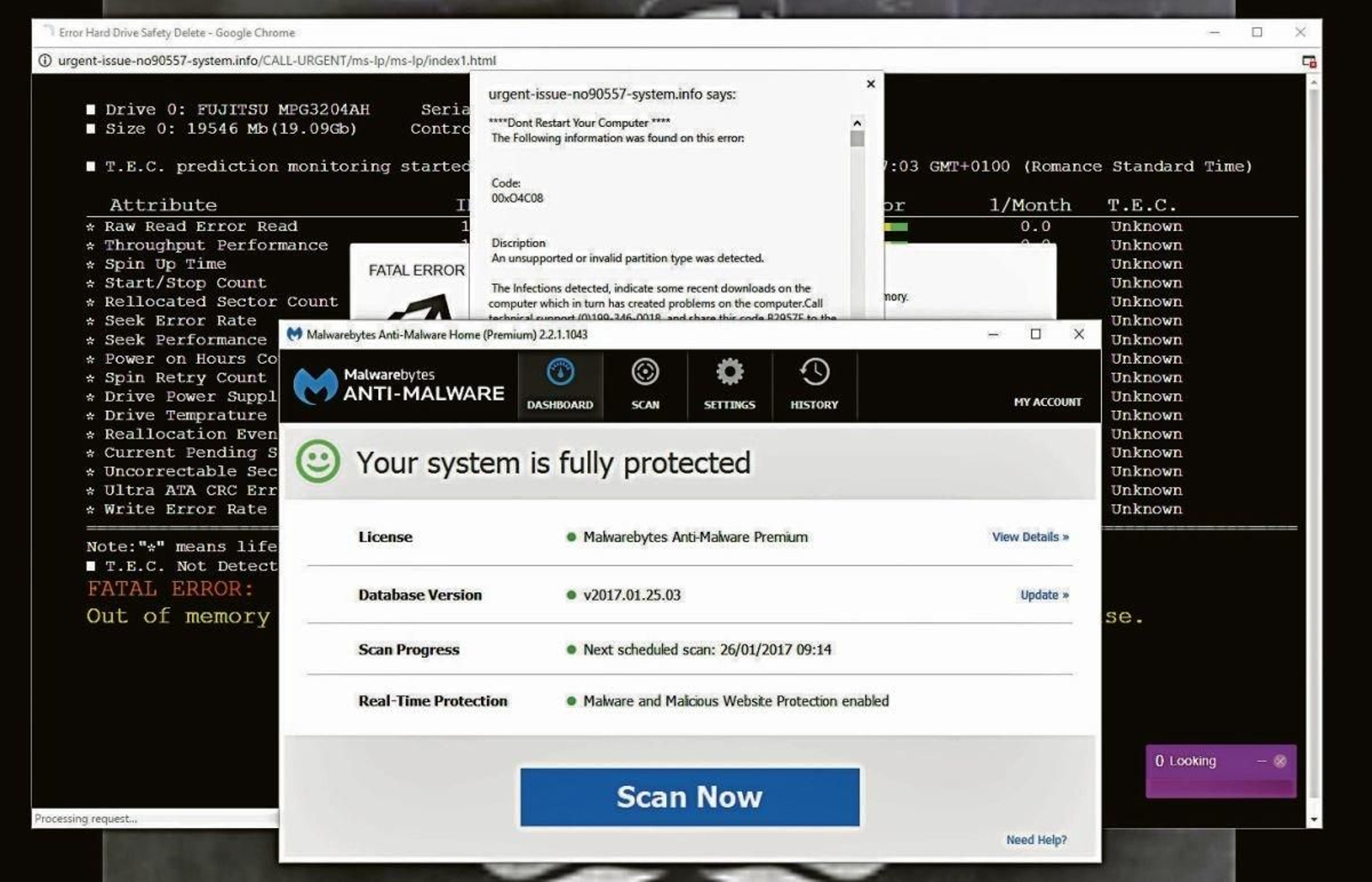

Mientras tanto, los investigadores han descubierto una serie de tácticas nuevas que empleaban un sistema novedoso, denominado “FakeUpdates” (actualizaciones falsas). Los usuarios que visitaban sitios web comprometidos se encontraban con falsos avisos de actualización del navegador, que conducían a la instalación de troyanos de acceso remoto como AsyncRAT.

Otra de las tendencias durante estas semanas de verano ha sido el alarmante uso de la Infraestructura Abierta de Berkeley para la Computación en Red (BOINC) es una de las más populares y usadas del mundo para la computación distribuida. Desarrollada originalmente para el proyecto SETI@home, actualmente se utiliza para diversos campos como física, medicina nuclear o climatología. Los usuarios de BOINC deben, por tanto, aumentar sus sistemas de vigilancia online y protección digital.

Contenido patrocinado

También te puede interesar

Miguel Abad Vila

Miguel Abad Vila

TRIBUNA

La amenaza invisible

ORÁCULO DAS BURGAS

Horóscopo del día: lunes, 25 de mayo

DELINCUENCIA DIGITAL

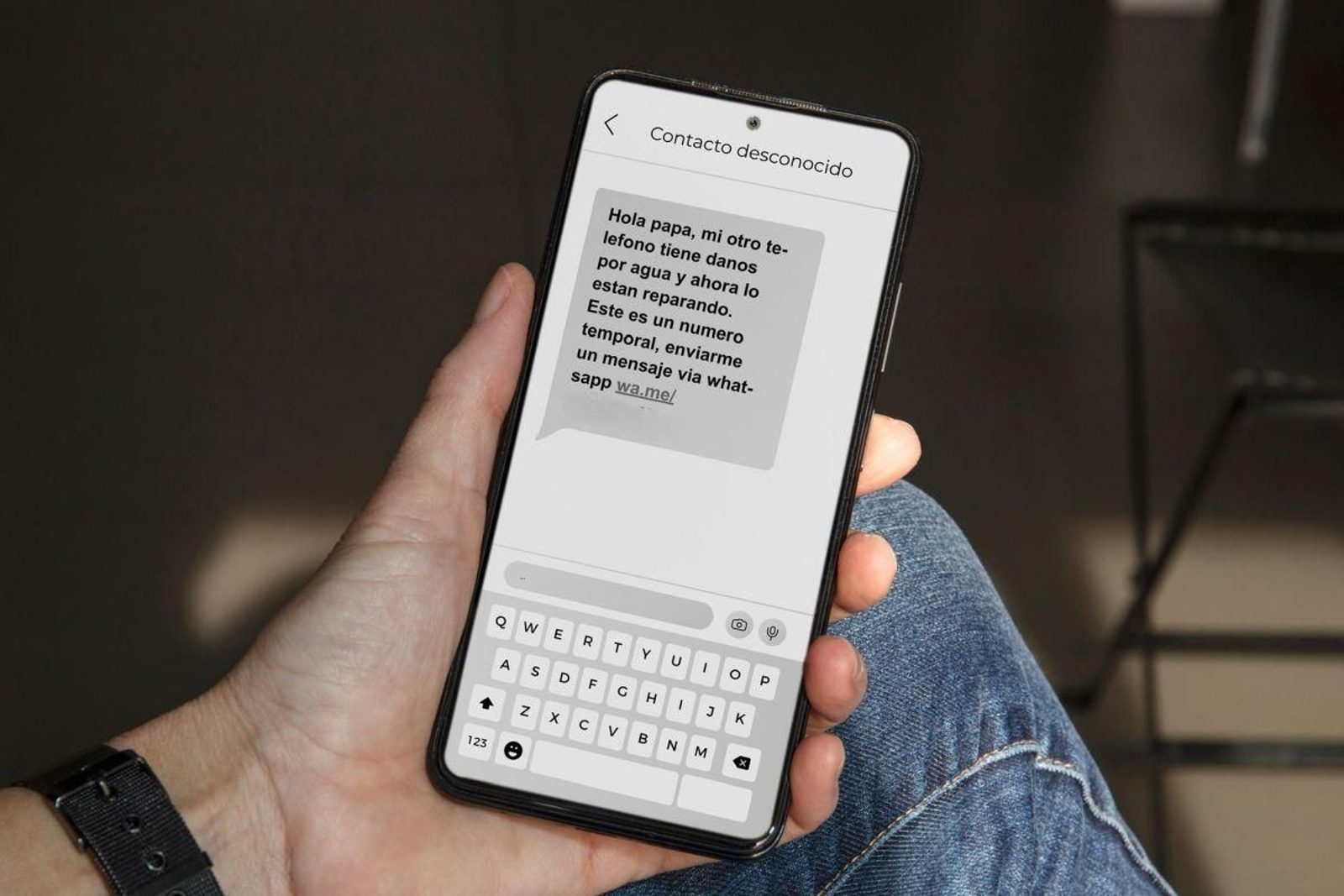

Urgencias, manipulación y Bizum: qué hacer ante la estafas SMS “del hijo”

Lo último

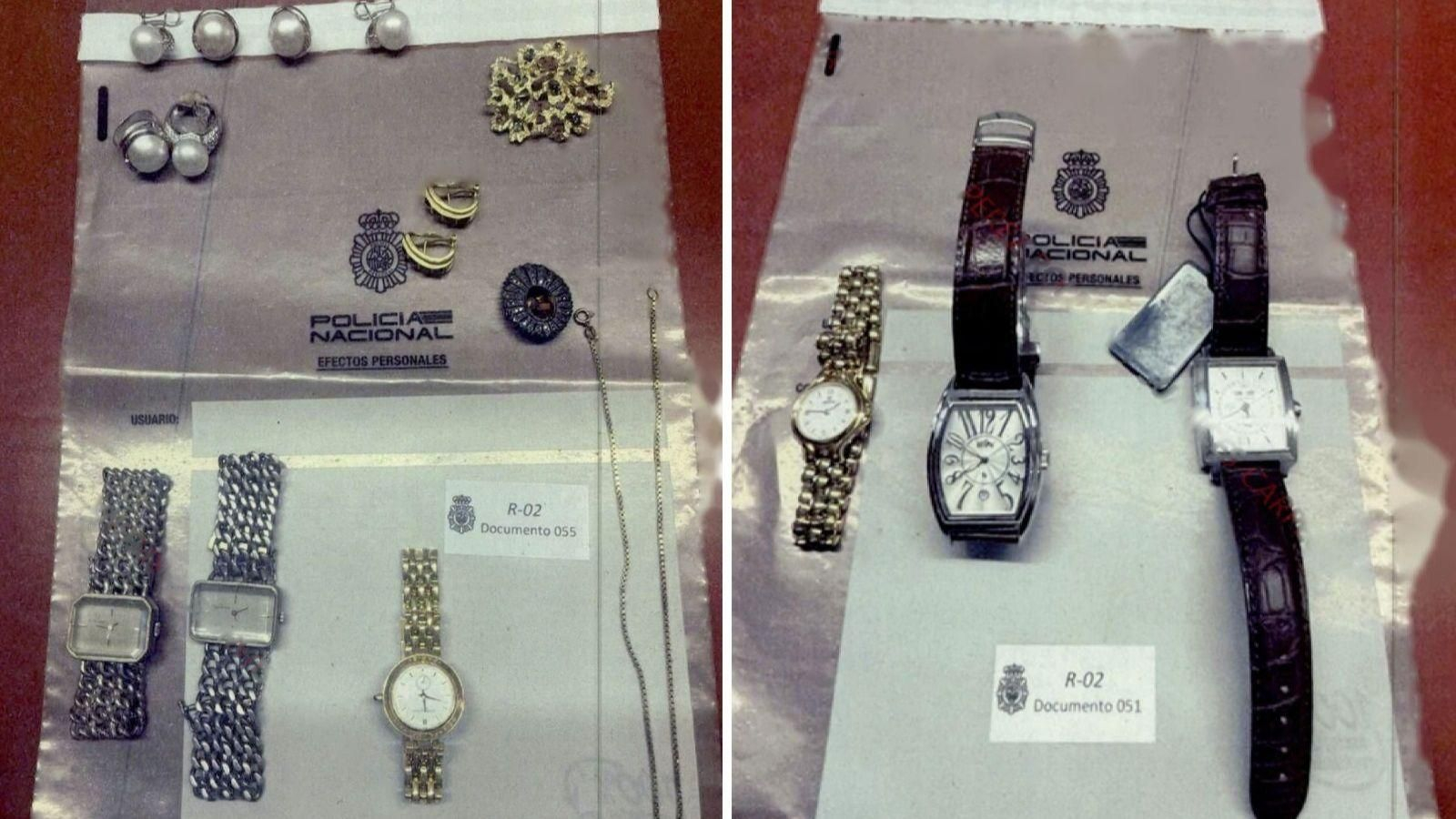

INCAUTACIÓN DE LA UDEF

Hallan joyas y relojes en una caja fuerte del despacho de Zapatero en el caso Plus Ultra